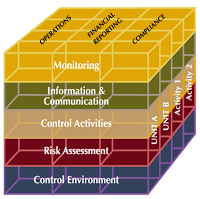

Pengendalian internal memiliki lima elemen atau komponen yaitu :

1. Lingkungan Pengendalian

Lingkungan pengendalian ini amat penting karena menjadi dasar keefektifan unsur-unsur pengendalian intern yang lain. Adapun faktor yang membentuk lingkungan pengendalian meliputi ;

§ Integritas dan nilai etika

§ Komitmen terhadap kompetensi

§ Dewan direksi dan komite audit

§ Filosofi dan gaya operasi manajemen

§ Struktur organisasi

§ Penetapan wewenang dan tanggung jawab

§ Kebijakan dan praktik sumberdaya manusia

2. Penialaian Risiko

Mekanisme yang ditetapkan untuk mengidentifikasi, menganalisis, dan mengelola risiko-risiko yang berkaitan dengan berbagai aktivitas dimana organisasi beroperasi

Berkaitan dengan penilaian risiko, manajemen juga harus mempertimbangkan hal-hal khusus yang dapat muncul dari perubahan kondisi, seperti

§ Perubahan dalam lingkungan operasi

§ Personel baru

§ Sistem informasi yang baru atau dimodifikasi

§ Pertumbuhan yang cepat

§ Teknologi baru

§ Lini, produk, atau aktivitas baru

§ Operasi diluar negeri

§ Perrnyataan akuntansi

3. Informasi dan Komunikasi

Informasi dan komunikasi merupakan elemen-elemen penting dari pengendalian internal perusahaan, sebab sistem ini memungkinkan entitas memperoleh informasi yang diperlukan untuk menjalankan, mengelola, dan mengendalikan operasi perusahaan.

4. Aktivitas Pengendalian

Ini ditetapkan untuk menstandarisasi proses kerja untuk menjamin tercapainya tujuan perusahaan dan mencegah terjadinya hal-hal yang tidak beres /salah. Aktivitas pengendalian ini dapat dikategorikan melelui :

§ Pemisahan tugas

Bermanfaat untuk mencegah adanya tindak kecurangan.

§ Pengendalian pemrosesan informasi

§ Pengendalian fisik

§ Review kerja

5. Pemantauan

Sistem pengendalian intern yang dipantau maka kekurangan dapat ditemukan dan efektifitas pengendalian meningkat. Pemantauan / monitoring penting karena berkaitan dengan pencapaian target/tujuan.

Sumber : http://dwipuspaningsih511.blogspot.com/2013/04/pengendalian-internal-menurut-coso.html